Achtung, Falle! So erkennst du Spam- und Phishing-Mails

Geschrieben von Barbara Aßmann

Spam-Mails überfluten unseren Posteingang mit unerwünschter Werbung und unseriösen Angeboten, während Phishing-Mails gezielt darauf abzielen, sensible Daten wie Passwörter und Kreditkartennummern zu ergaunern, indem sie sich als vertrauenswürdige Quellen ausgeben.

Die gute Nachricht ist, dass es meistens eindeutige Hinweise gibt, die uns helfen, diese „Fake E-Mails“ zu erkennen und zu vermeiden darauf reinzufallen.

In diesem Beitrag erfährst du, auf welche Merkmale du achten solltest, um sicher durch die Welt der E-Mails zu navigieren und dich vor diesen digitalen Bedrohungen zu schützen. Lass uns gemeinsam die wichtigsten Merkmale durchgehen, damit du zukünftig verdächtige E-Mails auf den ersten Blick entlarven kannst.

Was genau sind Spam- und Phishing-Mails?

Wie bereits erwähnt, sind Spam-Mails lästige Werbenachrichten, die das Postfach überfluten und nur schwer zu verhindern sind. E-Mail-Adressen, die im Impressum oder auf Kontaktseiten öffentlich zugänglich sind, können leicht abgegriffen und missbraucht werden. Auch die Teilnahme an Gewinnspielportalen oder die Angabe von Daten bei unseriösen Anbietern führt häufig dazu, dass E-Mail-Adressen und Telefonnummern weiterverkauft werden. Obwohl einfache Spam-Mails meist harmlos sind, sind sie trotzdem lästig und überflüssig.

Anders sieht es bei den sogenannten Phishing-Mails aus. Diese Art von Spam-Mails ist leider nicht harmlos, sondern kann ganze Rechner lahmlegen und Konten leer räumen. Leider sind Phishing-Mails mittlerweile so gut gemacht, dass sie schwer von echten Mails oder auch harmlosen Spam-Mails zu unterscheiden sind.

Der Begriff "Phishing" kommt aus dem Englischen und leitet sich vom Wort "fishing" (Angeln) ab. In diesem Zusammenhang bedeutet "Phishing" bildlich gesprochen das "Angeln" nach sensiblen Daten, wie z. B. Passwörtern, Kreditkartennummern oder anderen persönlichen Informationen. Der Begriff wurde absichtlich mit einem "ph" statt einem "f" geschrieben, was auf die Hackerkultur der 1990er Jahre zurückgeht, in der "ph" häufig als alternative Schreibweise für "f" verwendet wurde.

Lustige Anekdote zum Begriff Spam:

Der Begriff "Spam" kommt ursprünglich aus einem Sketch der britischen Comedy-Gruppe Monty Python. In diesem Sketch, der 1970 ausgestrahlt wurde, wird in einem Café jedes Gericht mit "Spam" angeboten, einer beliebten Dosenfleischmarke (von Hormel Foods). Im Sketch wiederholen die Darsteller das Wort "Spam" ständig, bis es den Dialog vollständig überlagert. Die ständige Wiederholung von "Spam" im Sketch wurde zu einer humorvollen Darstellung von etwas, das in großen Mengen aufdringlich und unerwünscht ist.

In den 1990er Jahren wurde der Begriff dann in die Computersprache übernommen, um unerwünschte Massen-E-Mails zu beschreiben, die ebenfalls in großer Zahl und oft lästig waren. So hat sich "Spam" als Bezeichnung für unerwünschte Nachrichten im digitalen Raum etabliert.

Werfen wir zunächst einen Blick auf verschiedene Techniken der Phishing-Mails:

Techniken der Phishing-Mails

Phishing-Mails nutzen eine Kombination aus sozialen Taktiken und technischen Methoden, um Empfänger zu täuschen und sensible Informationen zu stehlen. Hier sind die wichtigsten Ansätze, die hinter Phishing-Mails stehen:

Social Engineering

Der Begriff selbst stammt aus der soziologischen und psychologischen Forschung und bedeutet wörtlich übersetzt "soziale Manipulation". Social Engineering ist der Überbegriff für Methoden, die Menschen durch psychologische Tricks manipulieren.

Vertrauenswürdigkeit vortäuschen:

Phishing-Mails geben vor, von vertrauenswürdigen Quellen wie Banken, Online-Diensten oder offiziellen Institutionen zu stammen.

Dringlichkeit erzeugen:

Durch die Schaffung eines Gefühls der Dringlichkeit (z.B. „Ihr Konto wurde gesperrt“) werden Empfänger unter Druck gesetzt, sofort zu handeln, ohne nachzudenken.

Emotionen nutzen:

Angst, Neugier oder Dringlichkeit werden ausgenutzt, um den Empfänger dazu zu bringen, auf die E-Mail zu reagieren.

Spoofing

Der Begriff Spoofing leitet sich vom englischen Verb "to spoof" ab, was so viel wie "täuschen" oder "fälschen" bedeutet. Beim Spoofing geht es darum, etwas oder jemanden vorzutäuschen, um eine vertrauenswürdige Identität vorzugeben.

E-Mail-Spoofing:

Die Absenderadresse wird so gefälscht, dass es aussieht, als käme die E-Mail von einer vertrauenswürdigen Quelle. Das „From“-Feld in der E-Mail kann leicht manipuliert werden, um eine bekannte Adresse anzuzeigen.

Website-Spoofing:

Die Links in der E-Mail führen zu gefälschten Websites, die oft nahezu identisch mit den echten Websites aussehen. Diese Seiten erfassen eingegebene Daten wie Benutzernamen und Passwörter.

Technische Manipulation

Homograph-Angriffe:

Verwendung von ähnlich aussehenden Zeichen in URLs, um legitime Websites nachzuahmen (z.B. „paypa1.com“ statt „paypal.com“).

Eingebettete Links:

Links, die in der E-Mail enthalten sind, können als legitime URL angezeigt werden, leiten den Benutzer jedoch zu einer gefälschten Website weiter.

Schädliche Anhänge:

Phishing-Mails können Anhänge enthalten, die Malware oder Viren enthalten. Das Öffnen dieser Anhänge kann schädliche Software auf dem Computer des Benutzers installieren.

Keylogging und Screen Scraping

Keylogger:

Der Begriff Keylogging leitet sich von den englischen Wörtern "key" (Taste) und "logging" (Aufzeichnung) ab. Keylogging stammt aus dem technischen Bereich und beschreibt direkt die Methode des "Loggens" (Aufzeichnens) von "Keys" (Tasteneingaben).

Schadsoftware, die Tastenanschläge aufzeichnet, kann durch Phishing-Mails verteilt werden. Diese Software erfasst alles, was der Benutzer eingibt, einschließlich Passwörter und Kreditkartennummern.

Screen Scraping:

Der Begriff Screen Scraping kommt aus dem Englischen, wobei "screen" für Bildschirm steht und "scraping" für das Abkratzen oder Abschaben. Im IT-Kontext bedeutet Screen Scraping das Auslesen oder Extrahieren von Informationen, die auf einem Bildschirm angezeigt werden.

Malware kann Screenshots von den Aktivitäten des Benutzers machen und so sensible Informationen erfassen.

Man-in-the-Middle (MITM)

Der Begriff Man-in-the-Middle (oft abgekürzt als MITM) kommt ebenfalls aus dem Englischen und bedeutet wörtlich "Mann in der Mitte". Er beschreibt eine Art von Cyberangriff, bei dem ein Angreifer sich unbemerkt zwischen zwei kommunizierende Parteien (z. B. zwei Computer oder einen Benutzer und eine Webseite) schaltet, um die Kommunikation abzufangen, zu manipulieren oder auszuspionieren.

Zwischenangriff:

In einigen Fällen können Phishing-Angriffe als MITM-Angriffe ausgeführt werden, bei denen der Angreifer die Kommunikation zwischen dem Benutzer und der legitimen Website abfängt und manipuliert.

Phishing-Kits

Der Begriff setzt sich aus "Phishing"(siehe Erklärung weiter oben) und "Kit" (englisch für Set oder Ausrüstung) zusammen. Ein Phishing Kit bietet den Angreifern eine Art „Baukasten“, der alles enthält, was sie brauchen, um betrügerische Webseiten oder E-Mails zu erstellen und an potenzielle Opfer zu versenden.

Einfacher Zugang:

Es gibt fertige Phishing-Kits, die von Cyberkriminellen verwendet werden können. Diese Kits enthalten vorgefertigte Phishing-Seiten und Anleitungen, um auch technisch weniger versierten Angreifern den Zugang zu erleichtern.

Konkrete Beispiele für Phishing-Mails

Mittlerweile werden Phishing-Mails täglich in unser Postfach gespült. Manchmal sind sie eindeutig zu erkennen, weil man eben kein Konto bei der gewissen Bank hat oder definitiv nichts beim angeblichen Webshop gekauft hat. Aber oft sind sie täuschend echt und nutzen die Unsicherheit der Nutzer aus, um an sensible Daten zu kommen.

Hier ein paar gängige Beispiele für Phishing-Mails:

Bankkonto gesperrt

- Betreff: „Wichtige Mitteilung: Ihr Konto wurde vorübergehend gesperrt“

- Inhalt: Aufforderung, auf einen Link zu klicken, um das Konto wieder freizuschalten

- Merkmale: Link führt zu einer gefälschten Website, die wie die echte Bankseite aussieht

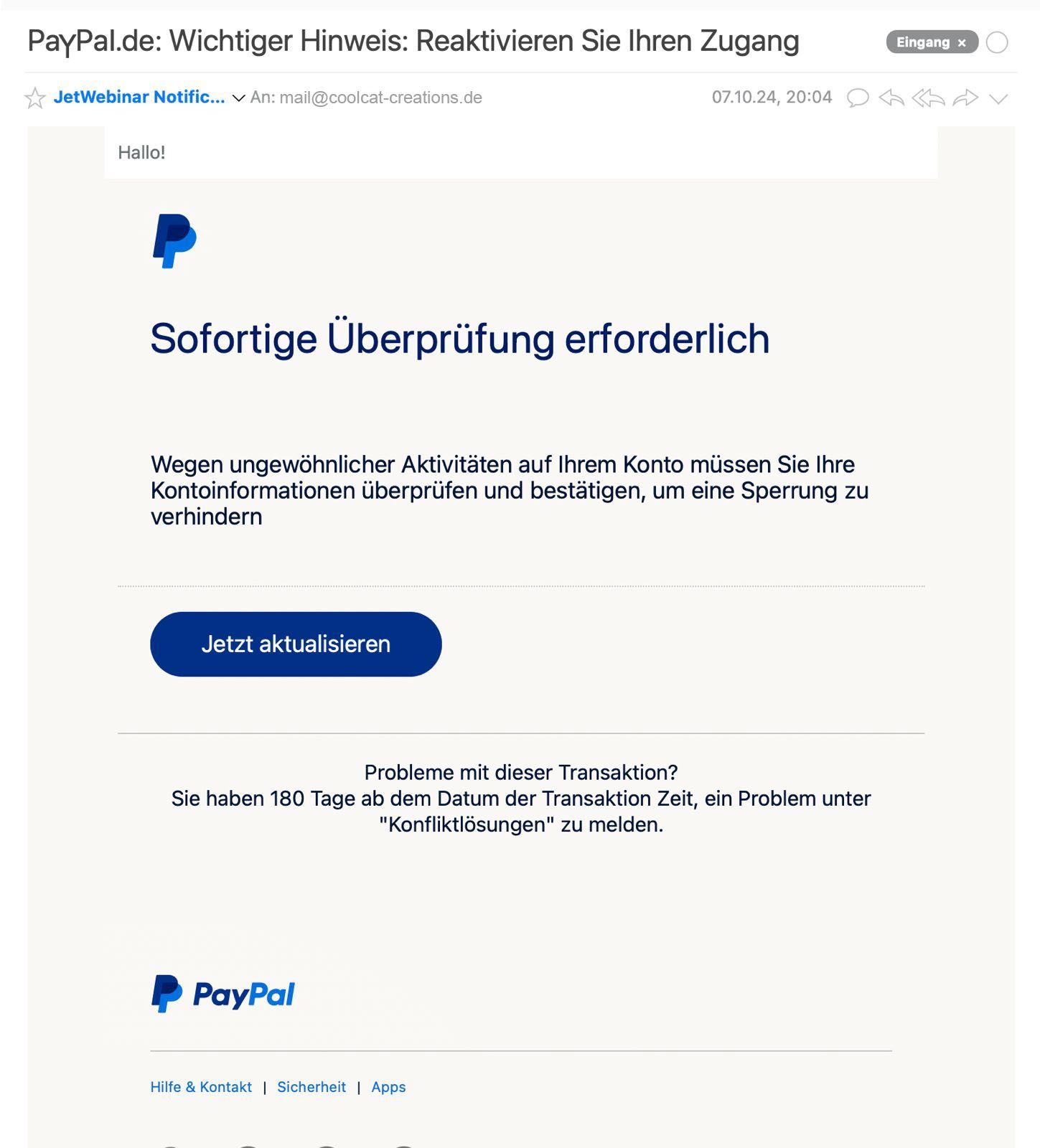

PayPal-Überprüfung

- Betreff: „Ihr PayPal-Konto wurde eingeschränkt“

- Inhalt: Bitte um Bestätigung von Zahlungsinformationen zur Freischaltung des Kontos

- Merkmale: Absenderadresse ähnlich, aber nicht exakt „@paypal.com“

Steuererstattung

- Betreff: „Ihre Steuererstattung wartet auf Sie“

- Inhalt: Aufforderung, persönliche Daten einzugeben, um eine vermeintliche Erstattung zu erhalten

- Merkmale: Professionell wirkende, aber gefälschte Logos und Links

E-Mail-Speicherplatz erschöpft

- Betreff: „Ihr Postfach ist fast voll!“

- Inhalt: Bitte um Klick auf einen Link, um den Speicherplatz zu erweitern

- Merkmale: Link führt zu einer gefälschten Seite, die wie der E-Mail-Anbieter aussieht

Apple ID-Sicherheitsproblem

- Betreff: „Ihr Apple ID wurde gesperrt“

- Inhalt: Aufforderung, auf einen Link zu klicken und die Identität zu bestätigen

- Merkmale: Absenderadresse gefälscht, Link führt zu einer Phishing-Seite

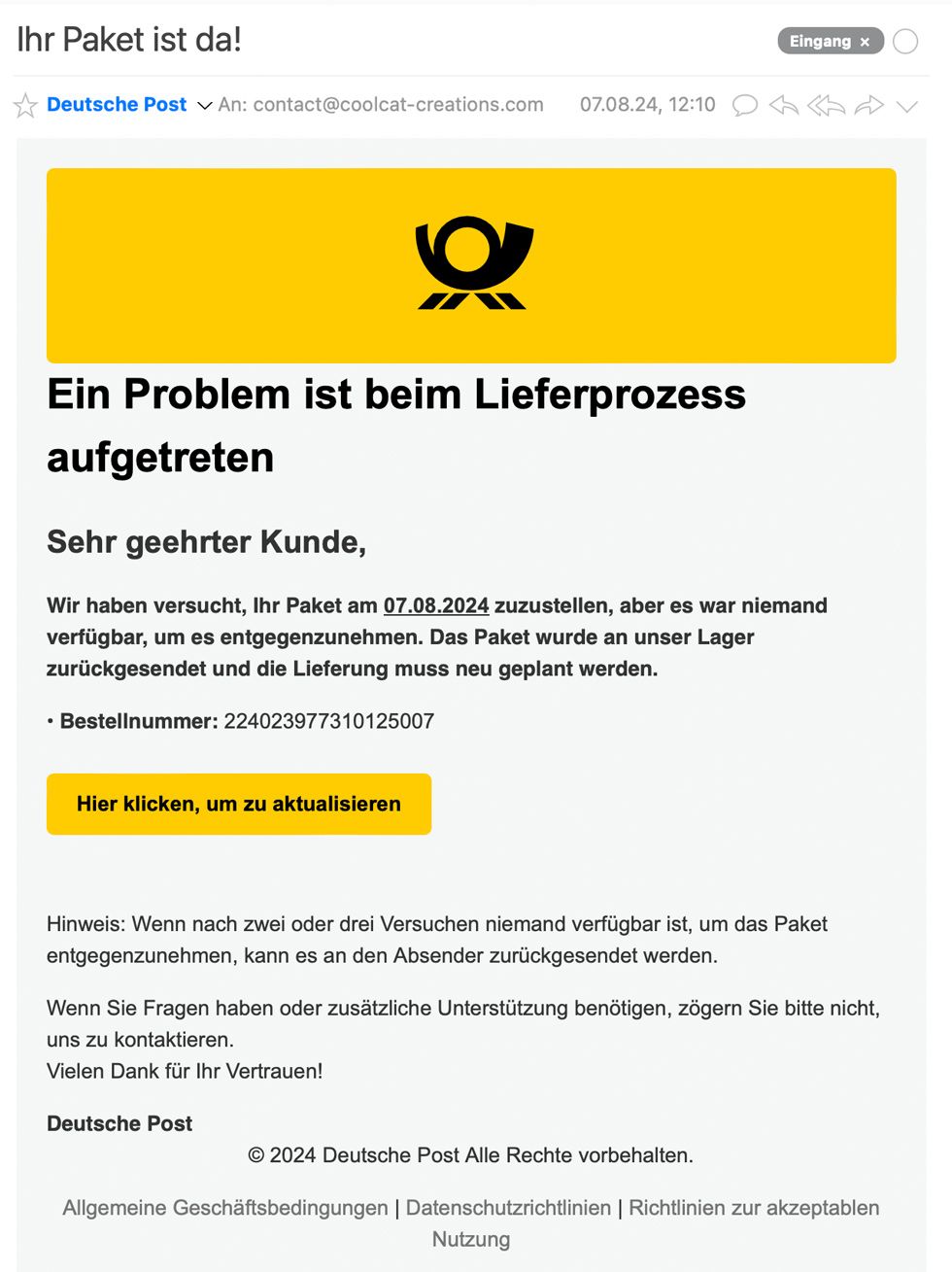

Paketlieferung

- Betreff: „Ihre Sendung konnte nicht zugestellt werden“

- Inhalt: Bitte um Bestätigung der Lieferadresse über einen Link

- Merkmale: Absender ist eine gefälschte Paketdienst-URL, häufig mit Schreibfehlern

Social Media-Konto verdächtige Aktivitäten

- Betreff: „Ungewöhnlicher Anmeldeversuch bei Ihrem Facebook-Konto“

- Inhalt: Aufforderung, das Konto über einen bereitgestellten Link zu überprüfen

- Merkmale: Link führt zu einer gefälschten Login-Seite, die Daten abfängt

Gewinnspielbenachrichtigung

- Betreff: „Herzlichen Glückwunsch! Sie haben gewonnen!“

- Inhalt: Aufforderung zur Angabe persönlicher Daten zur „Preisübergabe“

- Merkmale: Versprechen eines Preises ohne vorherige Teilnahme

Hier die wichtigsten Merkmale von Phishing-Mails:

Dringlichkeit

Sie behaupten oft, dass dringendes Handeln erforderlich ist, z.B. „Ihr Konto wurde gesperrt“ oder „Überprüfen Sie sofort Ihre Informationen“.

Bekannte Absender gefälscht:

Sie wirken, als kämen sie von bekannten Unternehmen oder Personen, aber die E-Mail-Adresse passt oft nicht ganz.

Links zu gefälschten Websites:

Die E-Mail enthält Links, die auf gefälschte Websites führen, die den echten Websites sehr ähnlich sehen, aber darauf abzielen, deine Login-Daten zu stehlen.

Anhang mit Schadsoftware:

Manche Phishing-Mails enthalten Anhänge, die schädliche Software installieren können, wenn sie geöffnet werden.

Grammatik- und Rechtschreibfehler:

Viele Phishing-E-Mails enthalten auffällige Fehler.

Unpersönliche Anrede

Oft ist die Anrede bei Phishing-Mails sehr unpersönlich und allgemein gehalten, wie z.B. Sehr geehrter Kunde, oder auch nur Hallo.

14 Konkrete Maßnahmen gegen Phishing-Mails

Was genau kannst du tun, um Phishing-Mails zu erkennen und nicht auf die fiesen Tricks herein zu fallen?

Hier sind 14 konkrete Maßnahmen, die du ergreifen kannst, dass Phishing-Mails keinen Schaden anrichten. Jede dieser Maßnahmen hilft dir, die Echtheit einer E-Mail zu überprüfen und potenzielle Gefahren zu vermeiden.

Keine Links direkt aus der E-Mail öffnen

Beispiel: Wenn du eine E-Mail von deiner Bank erhältst, die dich auffordert, dein Passwort zu ändern, klicke nicht direkt auf den Link in der E-Mail. Besuche stattdessen die offizielle Website deiner Bank, indem du die URL manuell in deinen Browser eingibst.

Beim Absender nachfragen

Beispiel: Erhältst du eine verdächtige E-Mail von einem Kollegen oder einem bekannten Kontakt, rufe die Person an oder sende eine neue E-Mail an ihre offizielle E-Mail-Adresse, um die Anfrage zu überprüfen.

Links in Check-Tools prüfen

Beispiel: Verwende Tools wie VirusTotal oder PhishTank, um verdächtige Links zu prüfen, bevor du darauf klickst. Kopiere den Link aus der E-Mail und füge ihn in eines dieser Tools ein, um die Sicherheit zu überprüfen.

E-Mail-Header überprüfen

Beispiel: Schaue dir den E-Mail-Header an, um zu sehen, ob die Absenderadresse authentisch ist und ob die E-Mail-Server, über die die E-Mail gesendet wurde, verdächtig sind. Wenn du eine E-Mail von "support@yourbank.com" erhältst, aber der tatsächliche Server "spamserver.com" ist, handelt es sich wahrscheinlich um Spam.

Wie genau das funktioniert findest du hier:

Anhänge nicht unüberlegt öffnen

Beispiel: Öffne keine Anhänge von unbekannten Absendern oder verdächtigen E-Mails. Selbst wenn der Absender bekannt ist, aber der Anhang unerwartet oder verdächtig erscheint, frage beim Absender nach, bevor du den Anhang öffnest.

Anti-Virus-Software verwenden

Beispiel: Halte deine Anti-Virus- und Anti-Malware-Software auf dem neuesten Stand, damit diese potenzielle Bedrohungen automatisch erkennen und blockieren kann.

Zwei-Faktor-Authentifizierung (2FA) aktivieren

Beispiel: Aktiviere 2FA für alle wichtigen Konten wie E-Mail, Bank und soziale Medien. Selbst wenn ein Angreifer dein Passwort kennt, kann er ohne den zweiten Faktor (z.B. einen SMS-Code) nicht auf dein Konto zugreifen.

Sichere Passwörter verwenden und regelmäßig ändern

Beispiel: Verwende starke und einzigartige Passwörter für jeden deiner Accounts und ändere sie regelmäßig. Ein Passwort-Manager kann dir dabei helfen, diese zu verwalten.

E-Mails mit Rechtschreib- und Grammatikfehlern misstrauen

Beispiel: Achte auf schlechte Grammatik oder ungewöhnliche Formulierungen in der E-Mail. Seriöse Unternehmen achten auf korrekte Sprache in ihren E-Mails.

Auffällige E-Mails als Spam melden

Beispiel: Wenn du eine verdächtige E-Mail erhältst, markiere sie als Spam oder Junk. Dies hilft deinem E-Mail-Anbieter, seine Filter zu verbessern und andere Nutzer zu schützen.

Keine persönlichen Informationen preisgeben

Beispiel: Seriöse Unternehmen werden niemals per E-Mail nach sensiblen Informationen wie Passwörtern oder Kreditkartennummern fragen. Gib solche Informationen niemals per E-Mail weiter.

E-Mail-Absenderadresse überprüfen

Beispiel: Achte auf die genaue Schreibweise der Absenderadresse. Phishing-E-Mails verwenden oft leicht abgewandelte Versionen echter Adressen (z.B. „info@paypa1.com“ statt „info@paypal.com“).

Browser und Software aktuell halten

Beispiel: Stelle sicher, dass dein Webbrowser, dein Betriebssystem und alle installierten Programme immer auf dem neuesten Stand sind, um Sicherheitslücken zu schließen, die von Phishing-Angreifern ausgenutzt werden könnten.

Kleiner Exkurs: Überprüfen des E-Mail-Headers

Wie lässt sich der E-Mail-Header aufrufen?

Der genaue Vorgang hängt vom E-Mail-Programm ab, welches du verwendest. Hier sind die Schritte für einige der gängigsten E-Mail-Dienste und Programme:

Gmail (Webversion)

- Öffne die E-Mail, die du untersuchen möchtest.

- Klicke auf die drei vertikalen Punkte (Mehr) neben dem Antwort-Pfeil oben rechts in der E-Mail.

- Wähle "Original anzeigen" aus.

- Ein neues Fenster öffnet sich, in dem der vollständige E-Mail-Header angezeigt wird.

Outlook (Webversion)

- Öffne die E-Mail, die du untersuchen möchtest.

- Klicke auf die drei Punkte (Mehr Aktionen) oben rechts in der E-Mail.

- Wähle "Nachrichtendetails anzeigen" aus.

- Ein neues Fenster öffnet sich mit den E-Mail-Header-Informationen.

Outlook (Desktopversion)

- Öffne die E-Mail, die du untersuchen möchtest mit einem Doppelklick. Die E-Mail öffnet sich in einem neuen Fenster.

- Gehe im Menü oben auf Datei > Eigenschaften

- Wähle "Nachrichtendetails anzeigen" aus.

- Im neuen Fenster findest du die E-Mail-Header-Informationen im Abschnitt "Internetkopfzeilen".

Apple Mail

- Öffne die E-Mail, die du untersuchen möchtest.

- Gehe auf Darstellung" im Menü oben.

- Wähle "E-Mail" und dann "Alle Header" aus.

Thunderbird

- Öffne die E-Mail, die du untersuchen möchtest.

- Gehe auf "Ansicht" im Menü oben.

- Wähle "Kopfzeilen" und dann "Alle" aus.

E-Mail-Header analysieren

-

Received:

Zeigt die Server an, über die die E-Mail gesendet wurde. Der unterste "Received"-Eintrag ist normalerweise der ursprüngliche Server.

-

From:

Zeigt die E-Mail-Adresse des angeblichen Absenders. Dies kann leicht gefälscht sein.

-

Return-Path:

Zeigt oft die tatsächliche E-Mail-Adresse des Absenders.

-

Message-ID:

Eine eindeutige Kennung für die E-Mail, erstellt vom sendenden Mail-Server.

-

SPF, DKIM, DMARC:

Informationen über die Authentifizierungsprotokolle, die helfen können, zu überprüfen, ob die E-Mail echt ist.

Hier ist ein Beispiel, wie ein E-Mail-Header aussehen könnte:

Received: from mail.example.com (mail.example.com. [192.0.2.1])

by mx.google.com with ESMTPS id r7si123456qtp.123.2023.08.07.08.08.08

for <your-email@gmail.com>;

Mon, 07 Aug 2023 08:08:08 -0700 (PDT)

Return-Path: <sender@example.com>

Received-SPF: pass (google.com: domain of sender@example.com designates 192.0.2.1 as permitted sender) client-ip=192.0.2.1;

Authentication-Results: mx.google.com;

spf=pass (google.com: domain of sender@example.com designates 192.0.2.1 as permitted sender) smtp.mailfrom=sender@example.com;

dkim=pass header.i=@example.com;

dmarc=pass (p=NONE sp=NONE dis=NONE) header.from=example.com

From: "Sender Name" <sender@example.com>

To: "Your Name" <your-email@gmail.com>

Subject: Test Email

Message-ID: <1234567890@example.com>

Date: Mon, 7 Aug 2023 08:08:08 -0700 (PDT)

Hinweise auf Spam im E-Mail-Header

-

Viele "Received"-Einträge:

Spam-E-Mails durchlaufen oft viele Server. Wenn du viele "Received"-Einträge siehst, insbesondere von unbekannten oder seltsam benannten Servern, kann das verdächtig sein.

-

Ungewöhnliche Absenderadressen:

Überprüfe das "From"-Feld. Wenn die Adresse ungewöhnlich oder nicht übereinstimmend mit dem angeblichen Absender ist, könnte das ein Zeichen für Spam sein.

-

Verdächtige "Message-ID":

Eine seltsame oder fehlende "Message-ID" kann auf Spam hinweisen. Seriöse E-Mail-Server generieren in der Regel eine eindeutige "Message-ID".

-

Mismatched Domains:

Achte auf Domains im "From"-Feld und den "Return-Path". Wenn diese nicht übereinstimmen oder seltsam aussehen, ist das ein rotes Tuch.

-

SPF, DKIM und DMARC-Fehler:

Diese Protokolle helfen zu überprüfen, ob die E-Mail authentisch ist.

-

SPF (Sender Policy Framework):

Prüft, ob die E-Mail von einem autorisierten Server gesendet wurde. Ein "Fail" oder "SoftFail" ist verdächtig.

-

DKIM (DomainKeys Identified Mail):

Prüft, ob die E-Mail vom Absender autorisiert ist. Ein fehlender oder fehlerhafter DKIM-Eintrag ist verdächtig.

-

DMARC (Domain-based Message Authentication, Reporting & Conformance):

Kombiniert SPF und DKIM. Ein "Fail" ist ein Warnsignal.

Beispielanalyse eines E-Mail-Headers

Hier ist ein Beispiel eines E-Mail-Headers mit Erklärungen, worauf du achten solltest:

Received: from unknownserver.com (unknownserver.com [192.168.1.1])

by mx.google.com with ESMTP id abc123xyz;

Mon, 07 Aug 2023 08:08:08 -0700 (PDT)

Return-Path: <spam@scammer.com>

Received-SPF: fail (google.com: domain of spam@scammer.com does not designate 192.168.1.1 as permitted sender) client-ip=192.168.1.1;

Authentication-Results: mx.google.com;

spf=fail (google.com: domain of spam@scammer.com does not designate 192.168.1.1 as permitted sender) smtp.mailfrom=spam@scammer.com;

dkim=fail header.i=@scammer.com;

dmarc=fail (p=NONE sp=NONE dis=NONE) header.from=scammer.com

From: "Fake Bank" <alert@fakebank.com>

To: <your-email@gmail.com>

Subject: Urgent: Verify Your Account

Message-ID: <spam123@unknownserver.com>

Date: Mon, 7 Aug 2023 08:08:08 -0700 (PDT)

Verdächtige Anzeichen:

-

Return-Path und From:

Unterschiedliche Domains (spam@scammer.com vs. alert@fakebank.com).

-

Received-SPF:

SPF-Prüfung fehlgeschlagen.

-

Authentication-Results:

Sowohl SPF als auch DKIM und DMARC sind fehlgeschlagen.

-

Received-Server:

Unbekannter Server (unknownserver.com)

-

Message-ID:

Seltsame "Message-ID" (spam123@unknownserver.com).

Weitere Tipps:

Vergleiche Absender- und Antwortadresse:

Manchmal ist die Antwortadresse (Reply-To) anders als die Absenderadresse. Das kann ein Hinweis auf Phishing sein.

Achte auf IP-Adressen:

Wenn die IP-Adresse des Absenders ungewöhnlich ist (z.B. private oder reservierte IP-Adressen wie 192.168.x.x), könnte es sich um Spam handeln.

Durch das sorgfältige Überprüfen des E-Mail-Headers kannst du viele Spams und Phishing-Versuche erkennen und vermeiden.